ネットワークについて

攻撃に弱いデバイスの保護

オリンピックにおけるサイバー攻撃

東京オリンピックまであと1年になりますね。

来年は各国からの観光客やオリンピックに向けた準備で、日本中は大忙しになります。

さて、皆さんは昨年の2018年平昌冬期オリンピックでサイバー攻撃があったことをご存知でしょうか?

サイバー攻撃に利用されたマルウェアは「Olympic Destroyer」という名前が付けられています。

“デストロイヤー”という名前どおりの恐ろしいマルウェアです。

「Olympic Destroyer」のサイバー攻撃については、

インターネットで検索すると詳しく記載されています。

簡単にお話しすると、次のような内容です。

平昌オリンピックでは、高度な技術をもつハッカー集団が密かにオリンピックの運用のシステム内に侵入し、「Olympic Destroyer」というマルウェアをコンピュータに感染させました。

ハッカー集団はちょうど冬期オリンピックの開会式に合わせて、このマルウェアが起動しシステム障害を発生させるように仕込んでいた模様です。このマルウェアはまさしく開会式直前に活動を開始し、オリンピックの多数のシステムに障害を起こし甚大な被害と影響を与えました。開会式の最中で会場の無線LANが使えなくなったり、チケットの印刷ができなくなったりするなど、トラブルを引き起こしたそうです。

しかし、平昌オリンピックサイバー攻撃対策チームの

的確で迅速な復旧作業により24時間以内での復旧を果たし、

競技の運営に支障が出る最悪の事態は避けられた

そうです。

日本も、東京オリンピックでのサイバーセキュリティ

対策は万全にしてほしいですね。

さて、今回のコラムはセキュリティ対策の

お話です。

こうした悪意あるハッカーやマルウェア対策に役立つ

製品をご紹介します。

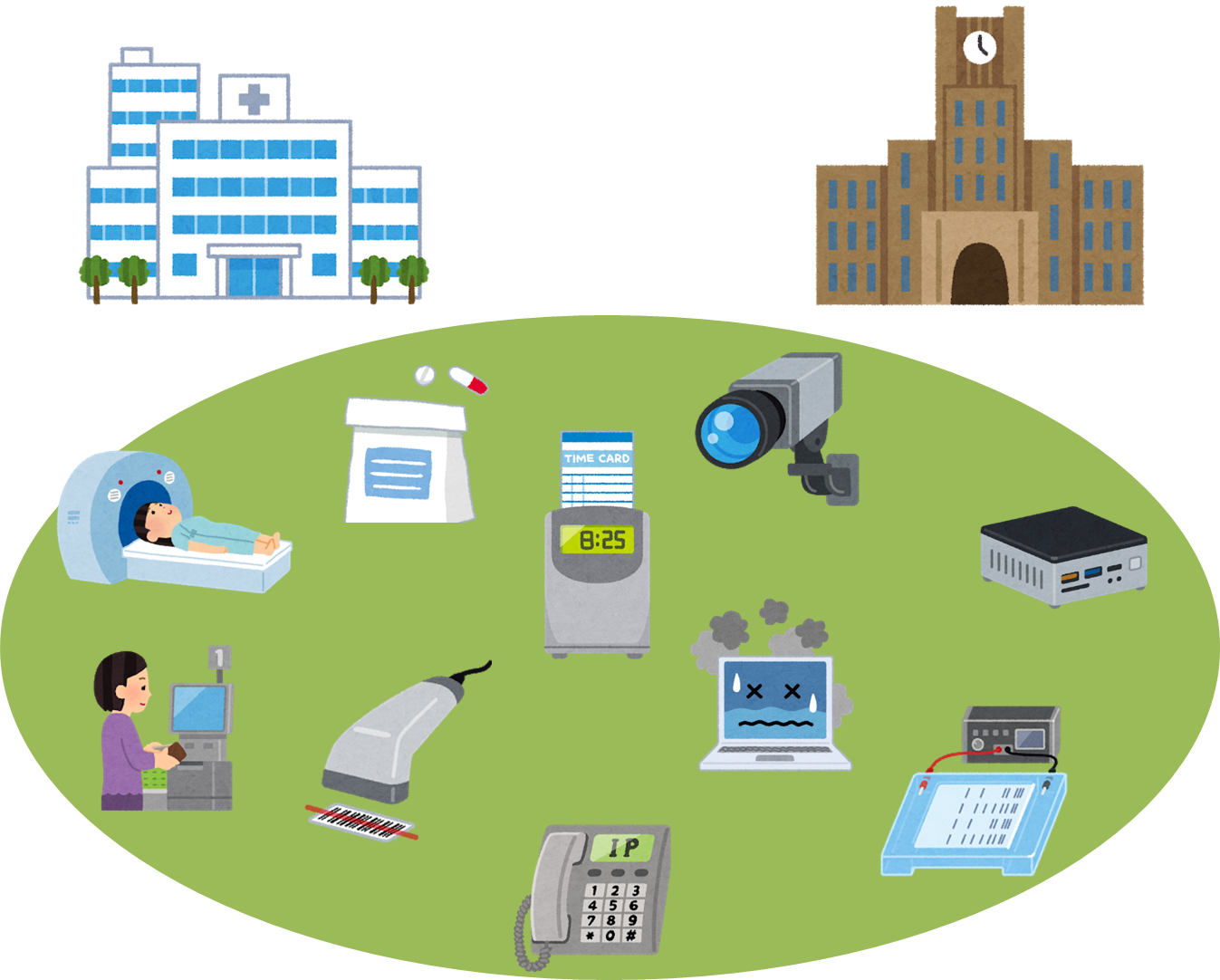

ネットワークにいろいろなものが繋がっていくIoT時代。ネットワークにはパソコン以外にも様々なデバイスが

繋がっています。特に病院や大学などでは、実に多くのデバイスが氾濫していると思います。

ざっとネットワークに繋がれているデバイスを挙げてみましょう。

病院

監視カメラ、様々な医療機器、診察案内(電子掲示板)、窓口受付機や精算機。

各種医療ラベル、バーコード読取器など。

大学

学生用PC教室、研究室の研究機材、測定器、計測機用途PC、入退室システム、IP電話など。

お分かりのとおり、病院や大学などではネットワーク内にPC以外のデバイスが多数存在しています。

また、こうしたデバイスは、セキュリティ対策を実施しにくいデバイスです。インターネットの入口対策だけの

セキュリティでは、こうしたデバイスの安全性は十分に確保できません。

大学や病院の環境においては、どうしても多数の人の出入りがあります。情報システム担当者の目が届かないところで、悪意ある人間がこっそりネットワーク内に侵入してハッキングしてくるかもしれません(あるいは、内部の人間自体が悪意ある人間になる可能性だってあります)。

保護する仕組みがもともと備わっていなかったり、設定変更が容易にできないこうしたデバイスは、

セキュリティ対策を自身で施すことができない「攻撃に弱いデバイス」といえます。

さて、「攻撃に弱いデバイス」を保護して安全にネットワークに参加させるには、どうしたら良いのでしょうか?

「攻撃に弱いデバイス」を保護する方法

実は、こうした「攻撃に弱いデバイス」をシンプルに

保護する方法があります。

Extreme Networksの、“Defender for IoT”

システムです。

従来の考え方であれば、ネットワーク機器の接続ポートごとに設定を変更したり、通信制御を実施していたと思います。ただ、これは情報システムの担当者には大きな負担になります。

“Defender for IoT”システムを使用すれば、「攻撃に弱いデバイス」を手間を掛けずに保護できる

ので、情報システムの担当者の負担を大幅に軽減することが可能です。

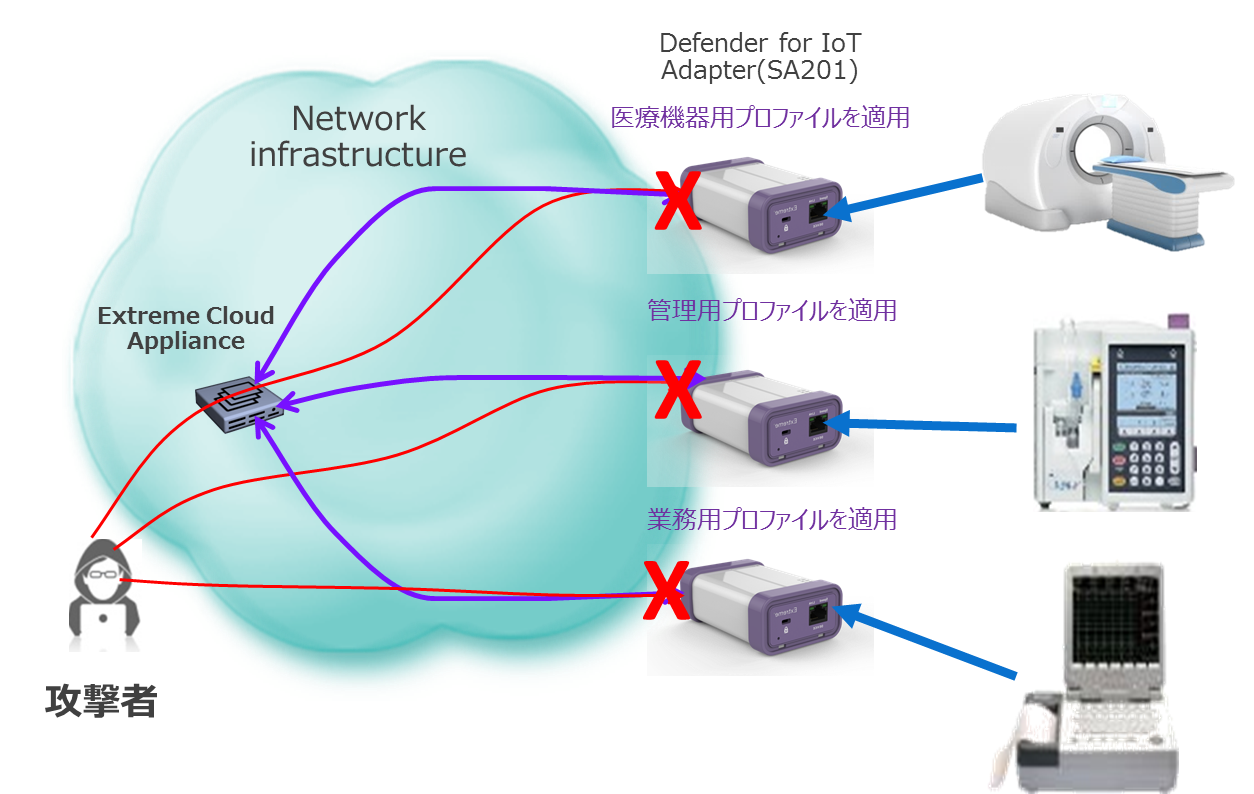

「攻撃に弱いデバイス」を守る仕組み

“Defender for IoT”

“Defender for IoT”システムの構成を簡単にご紹介

します。

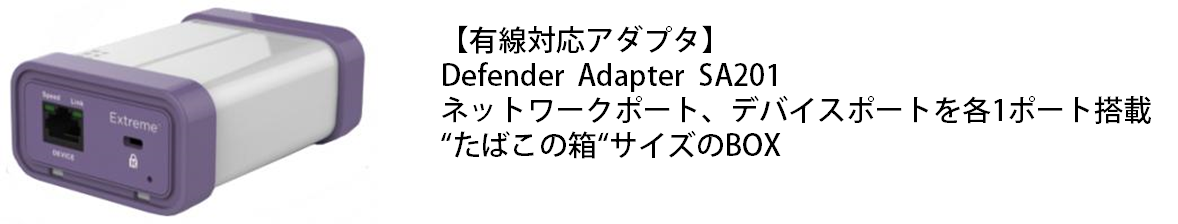

Defender アクセスハードウェア

・決められた通信以外をシャットアウトすることができるハードウェアです。

・「攻撃に弱いデバイス」とネットワークの間に挟んで設置し、安全に通信させます。

・トラフィックの監視と通信ポリシーに従った制御を

行います。

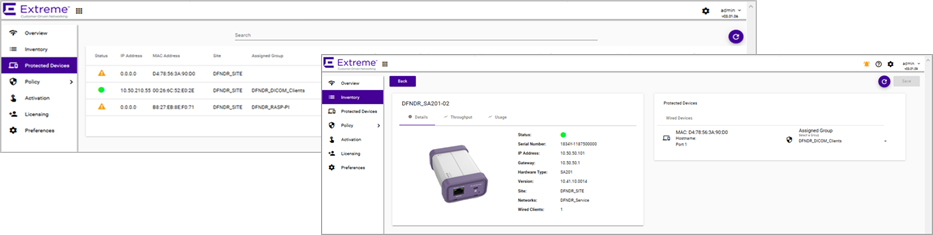

Defender アプリケーション

・接続されたデバイスの通信やアプリケーションを可視化します。

・デバイス群をグループ化して、セキュリティ設定の

プロファイルを作成します。

・一元的なポリシーを作成し、各アダプタに配布する機能があります。

Extreme Cloud アプライアンス

・Defender アクセスハードウェアとポリシーを一元管理できます。

・クラウドのような管理機能とコントローラ機能を提供します。

“Defender for IoT”システムで実現できる

5つのメリットをご紹介します。

①個別に保護ができる

・「攻撃に弱いデバイス」との間にアダプタをつけることで保護します。

②設定がシンプル

・通信フローを学習して自動的にプロファイルを作成することができます。

・L2からL7の通信内容を可視化し、作成したプロファイルでトラフィックを制限できます。

・Defender アプリケーションからアダプタ毎に個別にプロファイルが適用できます。

③ネットワークの軽微な設定変更で安全な通信を実現する

・従来型のネットワーク機器に導入する場合、Defender アダプタからアプライアンスまでIPSecを利用して

トラフィックを転送します。

・Extremeの仮想化ネットワーク(Fabric Connect)に導入する場合、自動的に仮想化ネットワークに参加します。

④デバイス移動や給電もOK

・「攻撃に弱いデバイス」の移動が簡単です。アダプタごと移動できます。

・“PoEパススルー”に対応しているので、アダプタを経由させてもIP電話やIPカメラに給電が可能です。

⑤デバイスの使用状況が可視化できる

・Defender アプリケーションを使用し、デバイスの

使用状況や場所を視覚的に監視および追跡することが

可能です。

最後に

「攻撃に弱いデバイス」は、至る所に存在します。重要な用途で使っているのですが、それゆえに安全性を高める

ソフトウェアを安易にインストールできないPCなどもあります。

悪意ある攻撃者は、ネットワーク内のこうした「攻撃に弱いデバイス」をまず攻撃します。

“Defender for IoT”システムで攻撃を

シャットアウトしましょう。